Nie trzeba łamać zabezpieczeń, żeby sparaliżować szpital. Wystarczy się zalogować.

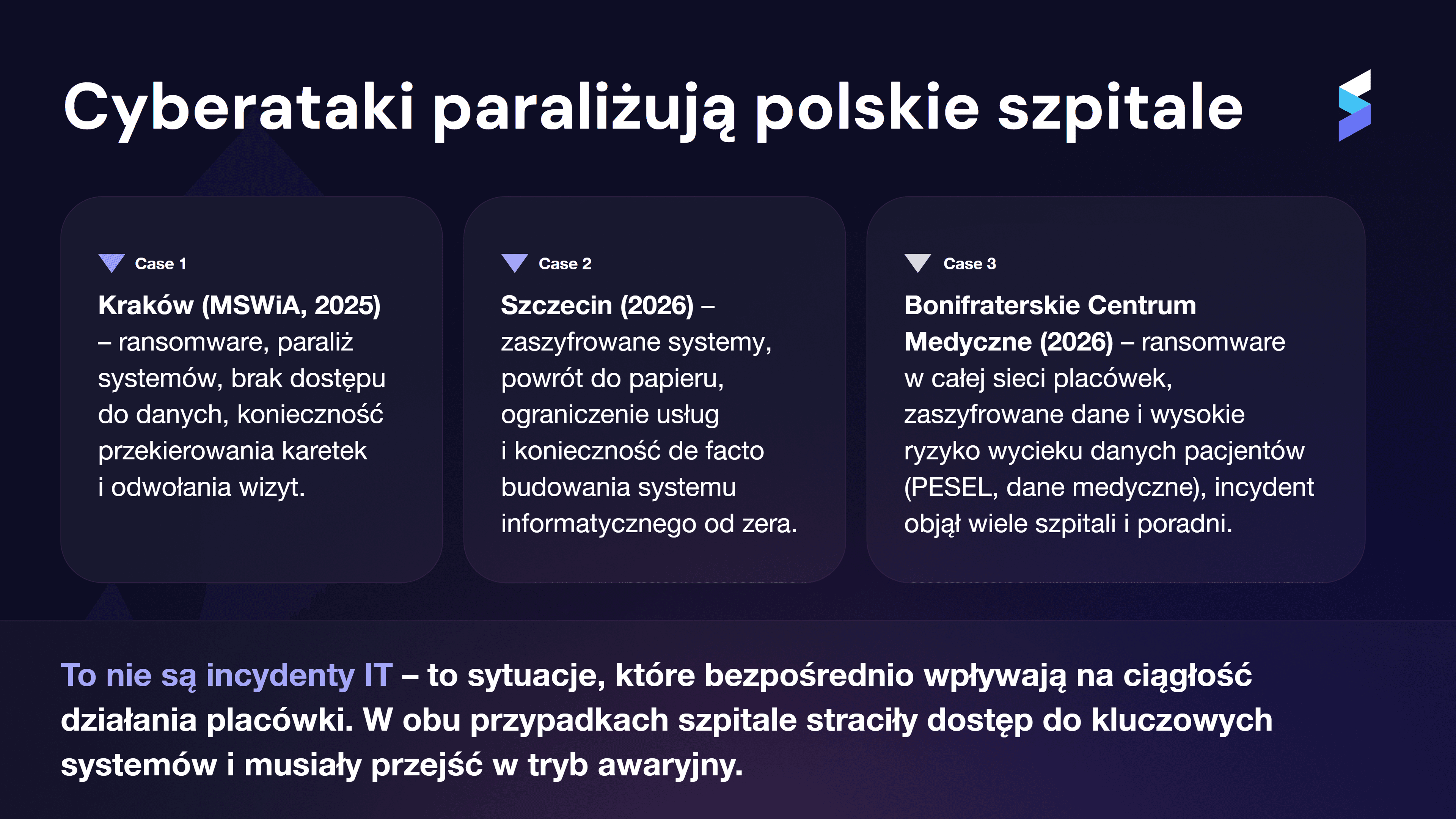

To właśnie łączy ostatnie incydenty w Polsce, niezależnie od technologii czy wielkości placówki, efekt jest ten sam: brak dostępu do systemów i konieczność przejścia na tryb awaryjny. W Krakowie oznaczało to utratę dostępu do danych, w Szczecinie powrót do dokumentacji papierowej, a w przypadku sieci Bonifratrów także ryzyko wycieku danych pacjentów.

Przekraczając granice czystej technologii, cyberataki stały się zagrożeniem strategicznym, gdzie paraliż systemów i wyciek wrażliwych danych medycznych bezpośrednio uderzają w bezpieczeństwo ludzkiego życia.

Atak wygląda inaczej, niż się wydaje

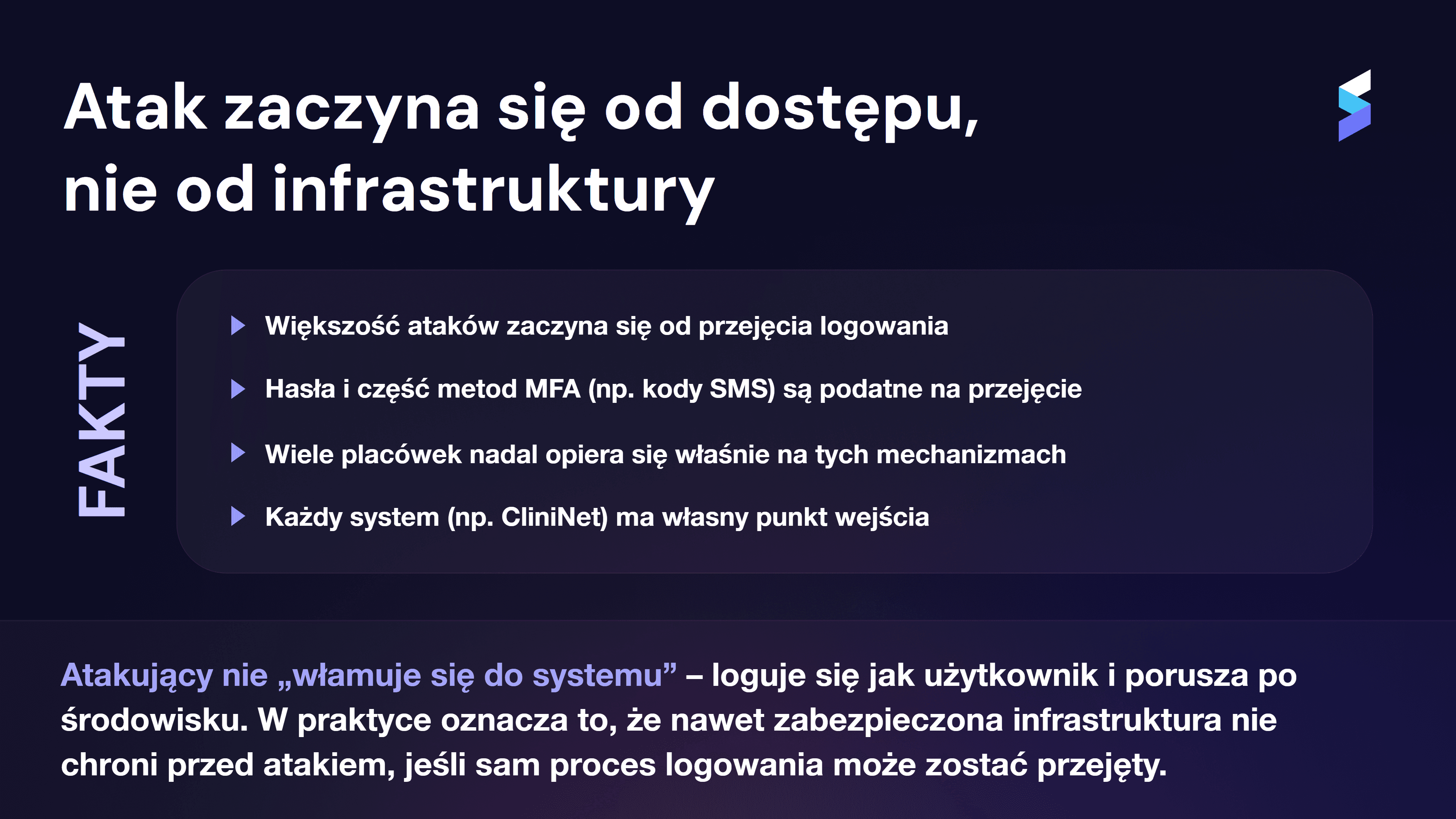

W większości przypadków nikt nie „włamuje się” do systemu. Atakujący nie omija zabezpieczeń infrastruktury. Po prostu loguje się jak użytkownik.

Najpierw przejmuje dane logowania, najczęściej przez phishing. Następnie przechodzi przez mechanizmy uwierzytelniania, które w teorii miały go zatrzymać. Jeśli się uda, zyskuje dostęp do systemów i porusza się po środowisku dokładnie tak, jak pracownik.

Z perspektywy systemu wszystko wygląda poprawnie, bo ktoś po prostu się zalogował. Z perspektywy organizacji to jednak moment, w którym zaczyna się incydent bezpieczeństwa.

Dlaczego ryzyko w systemie ochrony zdrowia rośnie

Szpitale działają w bardzo złożonym środowisku IT, które powstawało i rozbudowywało się latami. W praktyce oznacza to wiele niezależnych systemów np. HIS – CGM CLININET, rozwiązania vendorów, aplikacje webowe, a każdy z nich posiada własny mechanizm logowania.

To prowadzi do sytuacji, w której dostęp nie jest kontrolowany centralnie, tylko rozproszony. Każdy system staje się osobnym punktem wejścia, z własnym poziomem zabezpieczeń i własnymi ograniczeniami.

Nawet jeśli część środowiska jest dobrze chroniona, wystarczy jeden słabszy element. Atakujący nie szuka najlepiej zabezpieczonego systemu, szuka najłatwiejszego sposobu wejścia, czyli logowania.

Problem nie leży tam, gdzie zwykle się patrzy

Wiele organizacji inwestuje w ochronę infrastruktury: firewalle, EDR, SIEM, segmentację sieci. To wszystko jest potrzebne, ale nie rozwiązuje głównego problemu.

Bo jeśli proces logowania może zostać przejęty, reszta zabezpieczeń przestaje mieć znaczenie.

To właśnie dlatego tak wiele ataków zaczyna się od tożsamości, a nie od infrastruktury.

Dlaczego MFA często nie wystarcza

W wielu szpitalach uwierzytelnianie wieloskładnikowe już funkcjonuje. Problem polega na tym, że stosowane metody takie jak kody SMS czy aplikacje OTP nadal można przejąć lub obejść.

Co więcej, w większości przypadków uwierzytelnianie wieloskładnikowe jest tylko dodatkiem do hasła, a nie jego zamiennikiem. To oznacza, że podstawowy element procesu logowania pozostaje taki sam i nadal podatny na atak.

Z punktu widzenia atakującego to nie jest bariera, a jedynie dodatkowy krok.

Co faktycznie zmienia sytuację

Realną zmianę przynosi dopiero odejście od haseł i wprowadzenie metod odpornych na phishing, takich jak passkeys (FIDO2). Problem polega na tym, że w środowisku szpitalnym trudno to wdrożyć w tradycyjny sposób.

Systemy medyczne są krytyczne, często certyfikowane i rozwijane przez zewnętrznych dostawców. Ich przebudowa jest kosztowna, ryzykowna albo po prostu niemożliwa.

Dlatego wiele projektów kończy się na etapie planowania.

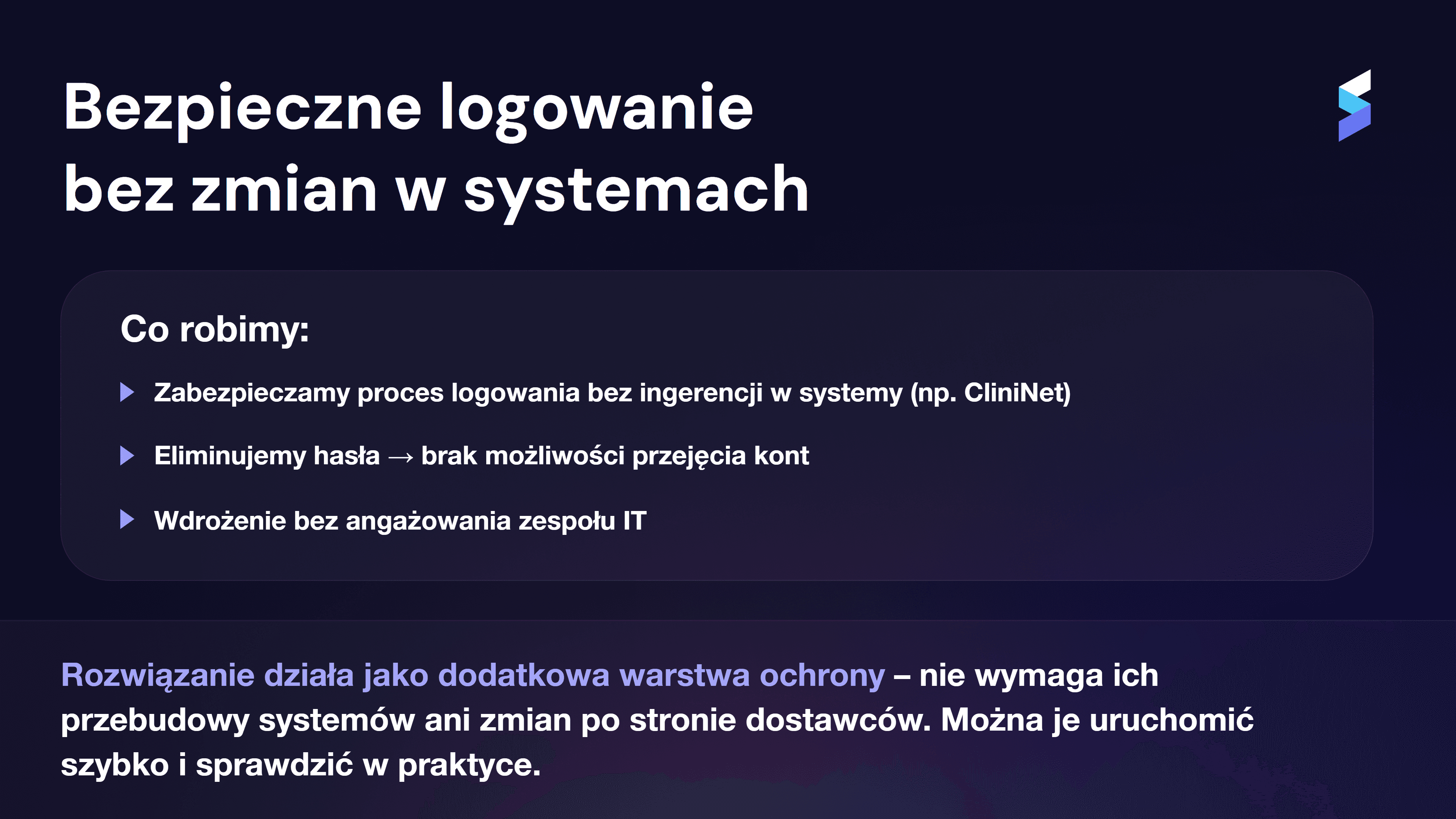

Jak zabezpieczyć logowanie bez zmian w systemach

Alternatywą jest podejście, które nie wymaga ingerencji w istniejące aplikacje. Zamiast przebudowywać systemy, zabezpiecza się sam proces logowania. Zanim użytkownik uzyska dostęp.

W praktyce oznacza to dodanie warstwy ochronnej, która kontroluje uwierzytelnianie niezależnie od tego, do jakiego systemu użytkownik się loguje. Systemy pozostają bez zmian, ale sposób dostępu do nich zostaje wzmocniony.

Pozwala to:

wyeliminować hasła

wprowadzić spójne zasady dla wszystkich systemów

wdrożyć rozwiązanie bez przestojów i bez angażowania dostawców

Najważniejszy wniosek

Problem nie wynika ze słabej infrastruktury.

Zaczyna się na etapie dostępu do systemów.

Dopóki proces logowania można przejąć, ryzyko incydentu pozostaje realne niezależnie od pozostałych zabezpieczeń.

Porozmawiaj z Secfense

Jeśli chcesz sprawdzić, jak wygląda zabezpieczenie logowania w Twoim środowisku bez zmian w systemach i bez wpływu na ich działanie możemy to przeanalizować na konkretnym przykładzie. Skontaktuj się z nami: https://secfense.com/contact

Udostępnij:

Passwordless w praktyce: decyzja architektoniczna, nie funkcjonalność

Cyberatak na szpital zaczyna się od logowania

Secfense jako część European Tech Map i europejskiej suwerenności cyfrowej

Jak lider rynku ubezpieczeniowego wdrożył MFA bez zmian w aplikacjach

Secfense wyróżniony w raporcie FIDO Passkey Pledge 2025

Przewodnik DORA i Uwierzytelnianie